No es ningún secreto que los ciberatacantes están ansiosos de datos de los clientes. Según IBM, el robo y la filtración de datos fueron el impacto más común para las organizaciones que sufrieron un ataque.

Además, un informe de Delinea. encontró que la exfiltración de datos era la motivación más destacada para los ataques de ransomware en la actualidad.

Hay pocas industrias que manejan datos de clientes más valiosos que la industria de servicios financieros. Por tanto, hay pocos objetivos más atractivos para un actor de amenazas.

En el reciente webinar de Recorded Future, Navigating Risk: How Threat Intelligence Is Transforming Financial Services, Lea Cure, gerente de inteligencia de amenazas cibernéticas de Citizens Bank, resumió la naturaleza compleja de la ciberseguridad de los servicios financieros:

“Como institución financiera, tenemos dinero, tenemos información de las personas. Pensar en cómo protegemos esa información es muy diferente al de otras organizaciones. Las tecnologías que utilizamos y las tecnologías que utilizamos para mover dinero son fundamentales. Si bajan, ¿qué haremos? ¿Cuáles son nuestros manuales de juego?

En numerosas ocasiones, prospectos y clientes de todas las industrias nos han dicho que los ataques a la cadena de suministro son una de las principales preocupaciones. En nuestra charla informal, nuestros dos clientes panelistas dijeron que sentían lo mismo.

Su preocupación ciertamente está justificada, ya que a menudo es poco lo que se puede hacer para prevenir un ataque a la cadena de suministro. Una encuesta de Gartner encontró que el 45% de las organizaciones experimentaron interrupciones comerciales relacionadas con terceros en los últimos dos años.

Por ejemplo, los actores de amenazas como el grupo de ransomware CL0P se centran en explotar vulnerabilidades en el software de transferencia de archivos de Accellion, SolarWinds y MOVEit. Al obtener acceso no autorizado a los archivos que se transfieren, CL0P ha podido robar información confidencial, cifrar archivos para pedir un rescate y utilizar los archivos comprometidos para otras actividades maliciosas.

Cada vez es más difícil reducir el riesgo en toda la cadena de suministro en la era “como servicio”. Zachary Smith, director senior de investigación de Gartner, dijo: “Los equipos de ciberseguridad luchan por desarrollar resiliencia contra las interrupciones relacionadas con terceros e influir en las decisiones comerciales relacionadas con terceros”.

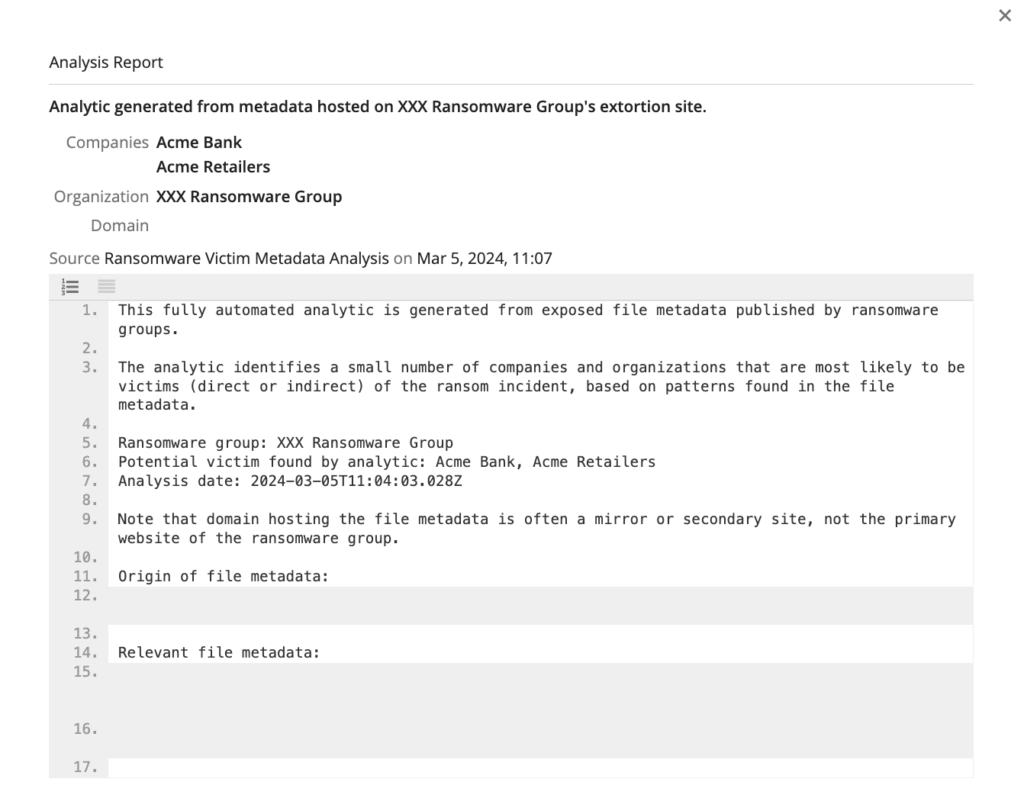

¿Puede la inteligencia sobre amenazas ayudar a las organizaciones a ser más proactivas a la hora de identificar los riesgos que surgen de sus socios y proveedores? El cliente de Recorded Future, Christopher Martinkus, cree que es posible mitigar el riesgo de la cadena de suministro.

“De hecho, nos llegó una alerta de que un tercero nuestro estaba incluido en un sitio de extorsión de ransomware”, dijo, “y notificamos a ese proveedor antes de que supiera que estaba incluido allí”.

Con los ataques a la cadena de suministro, los minutos y las horas realmente importan. Es necesario tomar decisiones y tomar medidas para mantener el negocio seguro. La inteligencia de amenazas puede proporcionar monitoreo y evaluación de amenazas en tiempo real para ayudarlo a superar los desafíos actuales y garantizar que su organización tenga el contexto necesario para adelantarse a las amenazas a la cadena de suministro.

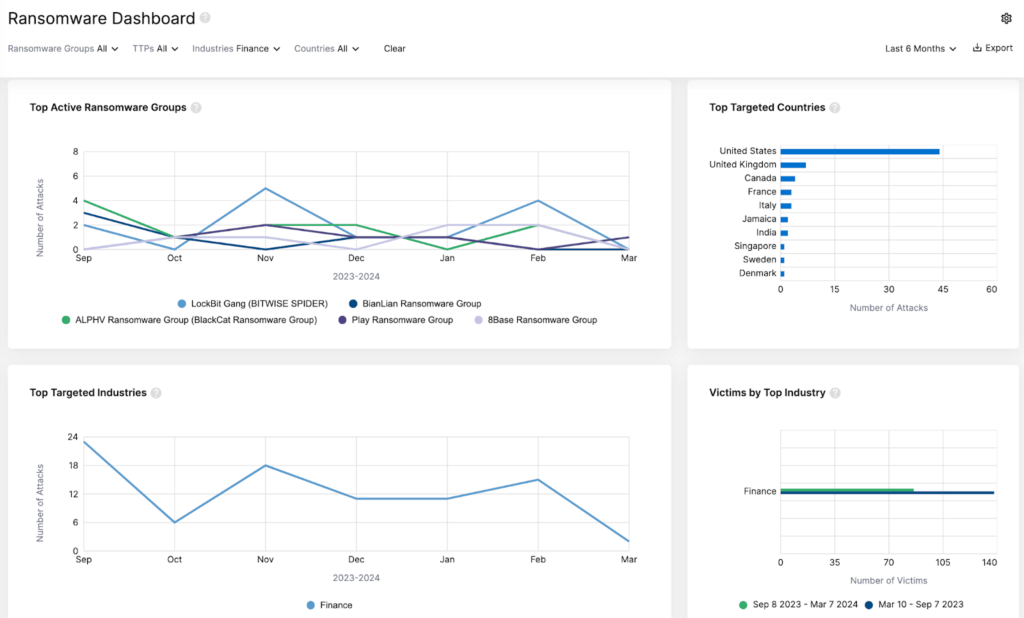

Si bien la interrupción del infame grupo de ransomware LockBit por parte de las fuerzas del orden fue una victoria a corto plazo, con toda probabilidad el ransomware seguirá siendo una preocupación importante para las organizaciones de servicios financieros. Ya hemos visto cómo otros grupos de ransomware interrumpidos se recuperan.

2023 fue un año excepcional para los grupos de ransomware. Los pagos de ransomware se duplicaron a más de 1.100 millones de dólares (The Record) y los ataques de alto perfil recibieron amplia atención de los medios. De las organizaciones que sufrieron un ataque, el 62% perdió ingresos, el 48% experimentó daños a su reputación y el 48% perdió clientes (Delinea’s State of Ransomware 2024).

Para mitigar los ataques de ransomware, su institución financiera necesita información proactiva. Una forma de girar hacia la izquierda es centrarse en los atacantes que tienen una gran intención de apuntar a la industria.

¿Cuáles son las herramientas, tácticas y procedimientos (TTP) asociados con estos grupos? ¿Cuáles son sus motivaciones? ¿Hay paquetes de búsqueda disponibles para detectar de forma preventiva infraestructura maliciosa en su entorno?

Un cliente ha utilizado los códigos T del mapa MITRE de ransomware en el panel de ransomware de Recorded Future para mantenerse informado sobre posibles TTP de ransomware. Como resultado, el cliente ahorró tiempo y mejoró su perfil de amenazas.

Otros clientes han configurado alertas para monitorear los actores de amenazas que se dirigen a sus pares de la industria, ayudándolos a priorizar las amenazas más pertinentes a sus negocios.

En 2023, los tres principales vectores de acceso inicial en la matriz MITRE ATT&CK, según el índice IBM X-Force Threat Intelligence Index, fueron cuentas válidas (T1078), phishing (T1566) y explotación de aplicaciones públicas (T1190). Fueron los mejores vectores por un amplio margen.

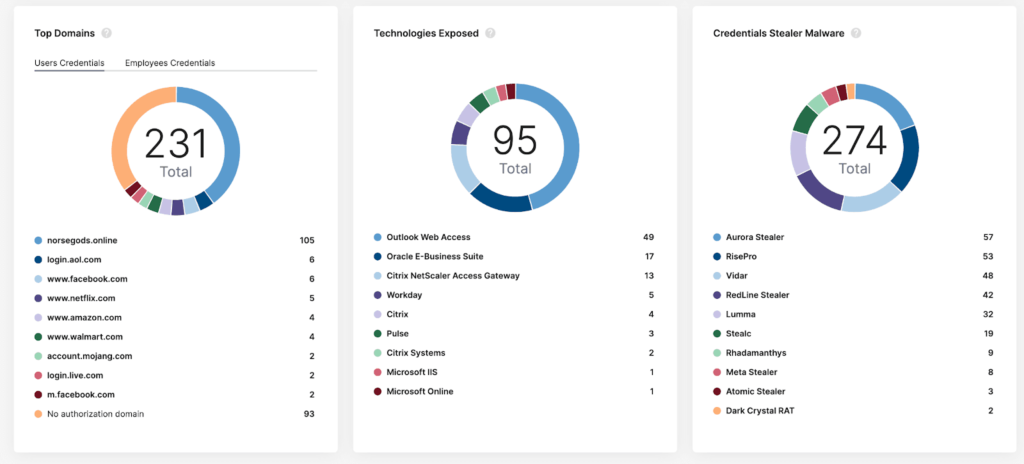

De hecho, según el informe, hubo un aumento del 71% año tras año en el volumen de ataques que utilizan credenciales legítimas, lo que probablemente puede atribuirse al aumento del 266% en el uso de ladrones de información. Según el Informe de infraestructura de Recorded Future’s 2023 Adversary Infrastructure Report, RedLine Stealer and Raccoon Stealer fueron los ladrones de información más populares, según la cantidad de servidores C2 únicos observados.

¿Por qué el malware de robo de información y las credenciales comprometidas son tan valiosos para los actores de amenazas? El director de Recorded Future Product Manager, Dmitry Smilyanets, escribe en su publicación de blog Secuestro de sesiones y derivación de MFA: “Los ciberdelincuentes pueden usar sesiones robadas para autenticarse en aplicaciones y servicios web, lo que les permite eludir los puntos de control de autenticación multifactor (MFA).

Prevenir riesgos digitales requiere mejorar la visibilidad de los puntos ciegos digitales. Ya sea que le preocupen credenciales comprometidas, dominios typosquat o activos vulnerables, la visibilidad es esencial para monitorear, priorizar y remediar los riesgos para su empresa.

Teniendo en cuenta la popularidad de las credenciales válidas y el malware de robo de información entre los ciberdelincuentes, es fundamental encontrar y remediar las credenciales comprometidas antes de que puedan usarse. Cuando la computadora personal de un empleado fue infectada con malware de robo de información, Toyota Motors North America utilizó Recorded Future para obtener advertencias avanzadas sobre las credenciales comprometidas y proteger proactivamente la cuenta del empleado antes de que los actores de amenazas hicieran una gran cantidad de intentos de usar las credenciales robadas.

La página de inicio del módulo Identity Intelligence de Recorded Future ayuda a las instituciones financieras a identificar dónde se roban las credenciales, qué tecnologías están expuestas y el malware de robo de información utilizado.

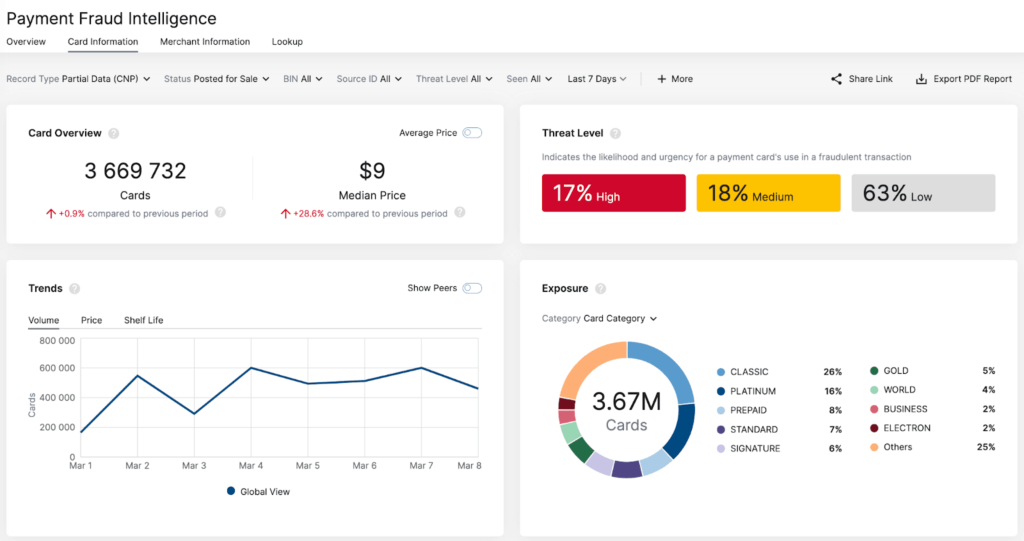

El fraude con tarjetas de crédito es una amenaza importante para las instituciones financieras. Según el Informe anual de inteligencia sobre fraudes en pagos de Recorded Future: 2023, los estafadores publicaron más de 119 millones de tarjetas de pago de forma gratuita o a la venta en la web oscura y otras fuentes. En 2022 se produjo una caída en la venta de tarjetas robadas en la web oscura, probablemente debido a la represión del delito cibernético y la invasión de Ucrania, pero en 2023 se ha producido un repunte significativo.

Además, los principales métodos para robar tarjetas de pago cambiaron durante la pandemia de Covid-19 de transacciones con tarjeta presente (CP) que se realizaban en cajeros automáticos, gasolineras, comerciantes y más a transacciones con tarjeta no presente (CNP) realizadas en línea. . En 2021, el 65%75%.

Según una investigación de Recorded Future, 2023 fue un año en el que los actores de amenazas continuaron perfeccionando sus tácticas para robar tarjetas de compradores en línea desprevenidos. Las nuevas tácticas incluyen:

Al asociarse para adoptar un enfoque holístico para analizar el ciclo de vida de las tarjetas de pago comprometidas, los equipos de inteligencia contra fraudes y amenazas cibernéticas pueden bloquear de manera proactiva las transacciones fraudulentas y reducir los falsos positivos.

La inteligencia sobre amenazas también se puede utilizar para frustrar tipos adicionales de fraude de pagos. Por ejemplo, el robo de cheques para cometer fraude de pagos ha ido en aumento, como se señaló en una publicación reciente de FinCen. Recorded Future obtiene estas imágenes de cheques robados del ecosistema de delitos cibernéticos antes de utilizarlas para cometer fraude. Utilizando el reconocimiento óptico de caracteres (OCR), Recorded Future puede producir una fuente de alta calidad de cheques fraudulentos.

Un director de CTI en una gran institución financiera norteamericana dijo: “Recorded Future realmente nos ha ayudado a mitigar el fraude, y muchas partes interesadas diferentes que tienen diferentes misiones y no siempre se comunican con mucha frecuencia, todas pueden llegar a un acuerdo en que el La inteligencia proporcionada realmente ha valido la pena para nosotros”.

Referencia: https://www.recordedfuture.com/blog/threat-intelligence-for-financial-services